Un logiciel malveillant de vol d’informations récemment découvert, connu sous le nom de logiciel malveillant MacStealer, cible les utilisateurs de Mac, posant un risque important pour leurs informations d’identification iCloud KeyChain stockées, leurs données de navigateur Web, leurs portefeuilles de crypto-monnaie et leurs fichiers potentiellement sensibles.

Ce malware dangereux a été identifié par l’équipe de recherche sur les menaces d’Uptycs et est actuellement vendu en tant que malware-as-a-service (MaaS) sur le dark web. Les acheteurs peuvent obtenir des versions prédéfinies pour 100 $, ce qui leur permet de diffuser facilement le malware dans leurs campagnes. Et puisque vous pouvez désormais synchroniser vos mots de passe de trousseau iCloud avec Google Chrome, l’utilisation d’autres navigateurs n’aidera pas non plus à lutter contre le malware MacStealer.

MacStealer est compatible avec macOS Catalina (10.15) et toutes les versions ultérieures, jusqu’au système d’exploitation Apple le plus récent, Ventura (13.2). Ce malware furtif a été repéré pour la première fois par les analystes d’Uptycs sur un forum de piratage du dark weboù le développeur en fait la promotion depuis le début du mois.

Malgré son stade de développement bêta précoce, MacStealer n’est pas livré avec des panneaux ou des constructeurs. Au lieu de cela, le développeur vend des charges utiles DMG pré-construites capables d’infecter macOS Catalina, Big Sur, Monterey et Ventura.

La menace des logiciels malveillants MacStealer

Le créateur du malware justifie prix relativement bas de 100 $ pour les logiciels malveillants MacStealer en citant l’absence d’un constructeur et d’un panneau. Cependant, ils promettent d’ajouter des fonctionnalités plus avancées bientôt. Selon le développeur, MacStealer peut extraire les données suivantes des systèmes compromis :

- Mots de passe du comptecookies et informations de carte de crédit de Firefox, Chrome et Brave

- Une gamme de types de fichiers, y compris les fichiers TXT, DOC, DOCX, PDF, XLS, XLSX, PPT, PPTX, JPG, PNG, CSV, BMP, MP3, ZIP, RAR, PY et DB

- La base de données des trousseaux (login.keychain-db) sous forme encodée en base64

- Informations système et Détails du mot de passe du trousseau

- Coinomi, Exodus, MetaMask, Phantom, Tron, Martian Wallet, Trust wallet, Keplr Wallet et Binance portefeuilles de crypto-monnaie

La base de données Keychain est un système de stockage sécurisé dans macOS, conçu pour contenir les mots de passe, les clés privées et les certificats des utilisateurs, en les cryptant avec leur mot de passe de connexion. Cette fonctionnalité permet la saisie automatique des identifiants de connexion sur les pages Web et les applications.

Comment fonctionne le malware MacStealer ?

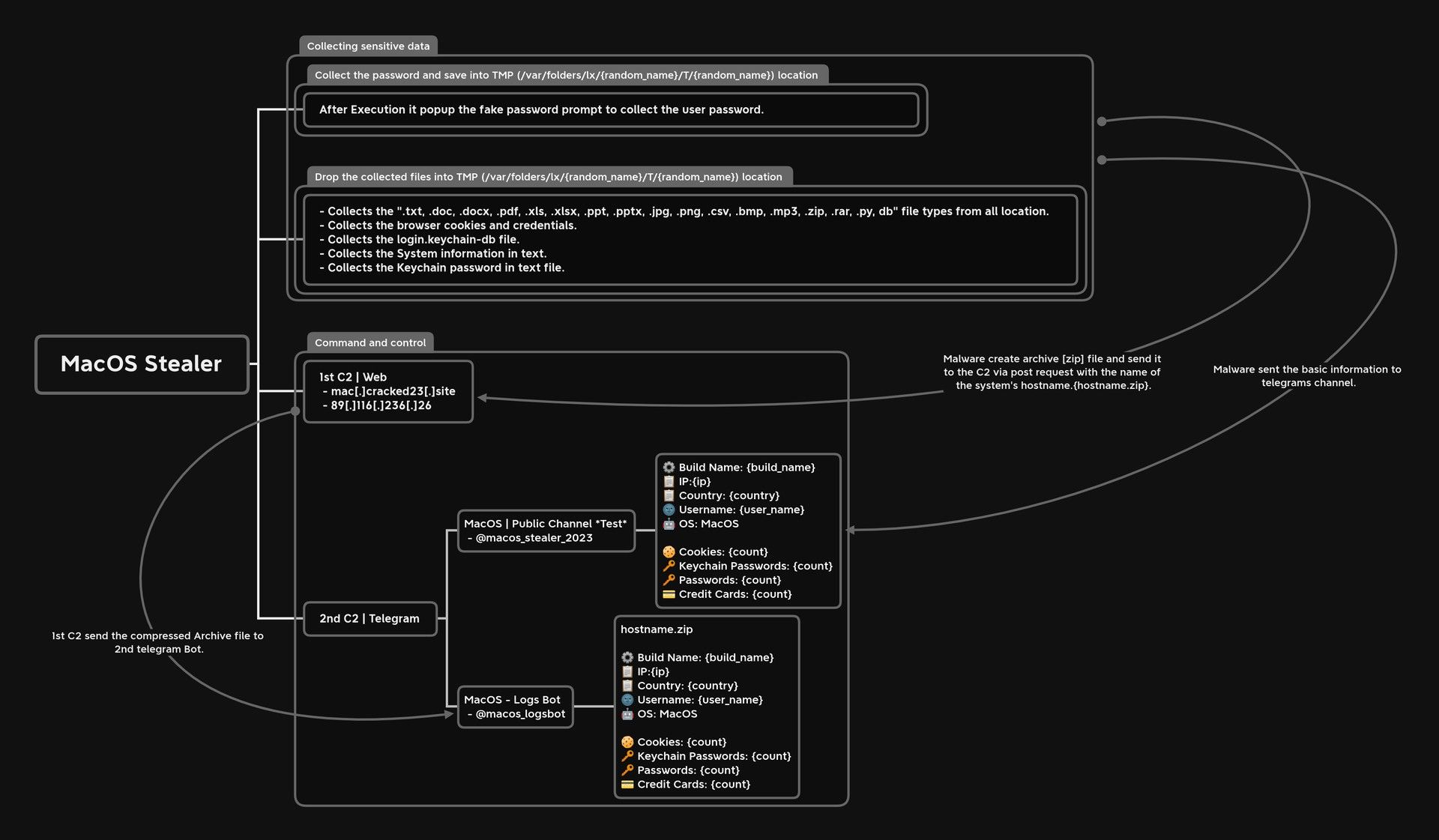

MacStealer est distribué sous la forme d’un fichier DMG non signé, se faisant passer pour un fichier inoffensif que les victimes sont amenées à exécuter sur leurs systèmes macOS. Une fois exécuté, une fausse invite de mot de passe est présentée à la victime, qui, une fois saisie, permet au logiciel malveillant de collecter les mots de passe de la machine compromise.

Par la suite, le logiciel malveillant rassemble toutes les données mentionnées ci-dessus, les stocke dans un fichier ZIP et envoie les informations volées à des serveurs de commande et de contrôle à distance pour une récupération ultérieure par l’auteur de la menace.

Simultanément, le malware MacStealer envoie informations de base à un canal Telegram préconfiguré, permettant à l’opérateur de recevoir des notifications rapides lorsque de nouvelles données sont volées et de télécharger le fichier ZIP. Bien que la plupart des opérations MaaS ciblent les utilisateurs Windows, macOS n’est pas à l’abri de telles menaces. Les utilisateurs de Mac doivent rester vigilants et éviter de télécharger des fichiers à partir de sites Web non fiables pour se protéger de cette menace émergente.

L’utilisation croissante des malwares Mac

Le mois dernier, chercheur en sécurité iamdeadlyz a découvert un autre logiciel malveillant de vol d’informations sur Mac distribué dans le cadre d’une campagne de phishing destinée aux joueurs du jeu de blockchain “The Sandbox”. Semblable à MacStealer, ce voleur d’informations ciblait également les informations d’identification enregistrées dans les navigateurs et les portefeuilles de crypto-monnaie, notamment Exodus, Phantom, Atomic, Electrum et MetaMask.

Avec la valeur croissante des crypto-monnaies et la popularité croissante des systèmes Mac, on s’attend à ce que plus les développeurs de logiciels malveillants cibleront macOS utilisateurs dans leur quête pour voler de précieux portefeuilles de crypto-monnaie.

Par conséquent, les utilisateurs de Mac doivent rester prudents, mettre à jour leurs systèmes régulièrement et utiliser des mesures de sécurité robustes pour protéger leurs appareils et leurs informations sensibles des acteurs malveillants comme ceux derrière le malware MacStealer.

En conclusion, l’émergence du logiciel malveillant MacStealer met en évidence le paysage croissant des menaces pour les utilisateurs de Mac. Les cybercriminels ciblent de plus en plus les appareils macOS à la recherche de données précieuses et de portefeuilles de crypto-monnaie. Alors que le logiciel malveillant MacStealer continue d’évoluer et de gagner potentiellement des fonctionnalités plus avancées, il est crucial pour Les utilisateurs de Mac doivent rester vigilants et donner la priorité à leur sécurité numérique.