Le délit d’initié de CrowdStrike a récemment attiré l’attention des observateurs du marché et des régulateurs. Cette société de cybersécurité, connue pour ses capacités avancées de détection et de réponse aux menaces, se retrouve sous le feu des projecteurs en raison d’une vente d’actions notable par un dirigeant de haut rang.

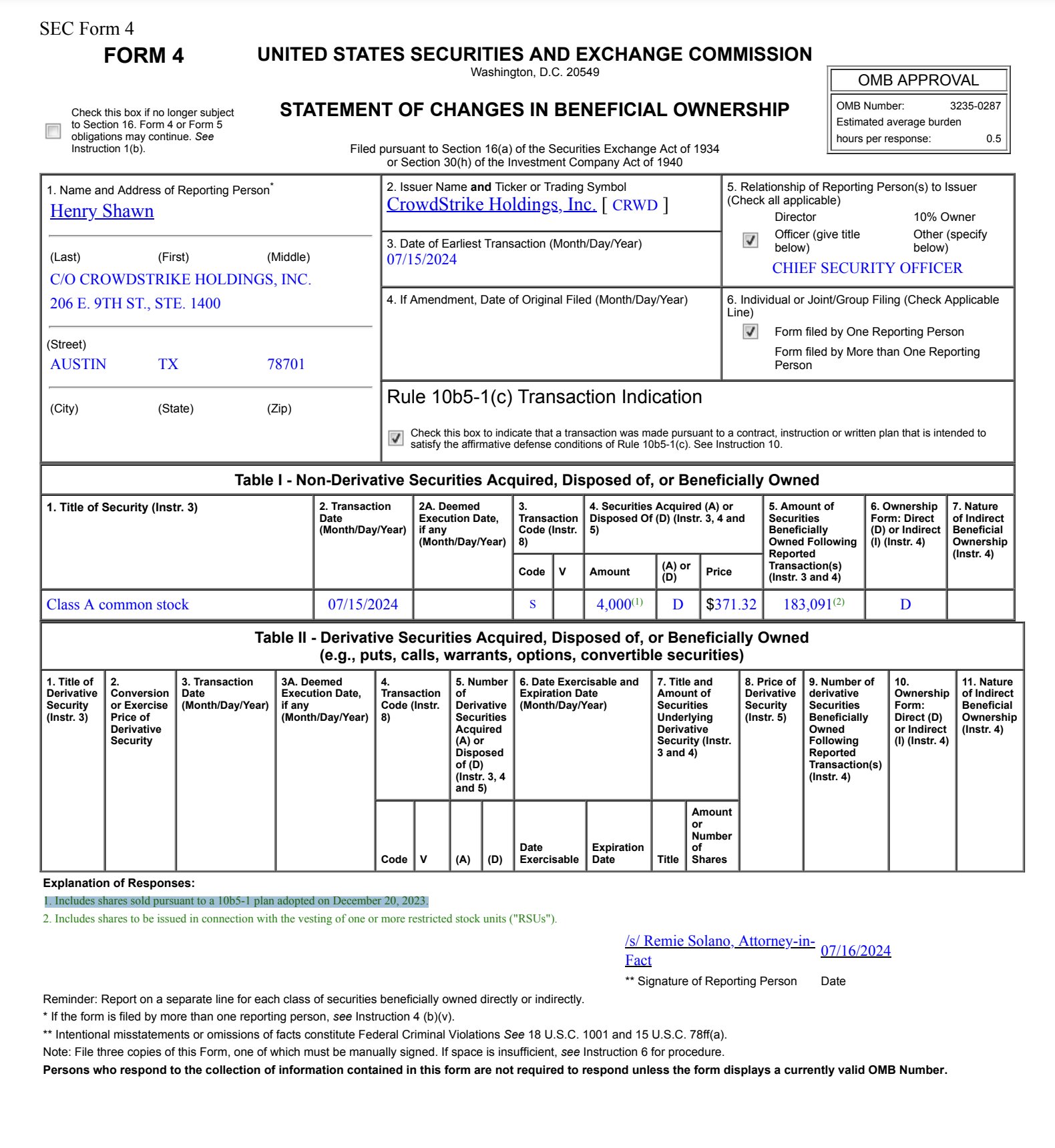

Les opérations de délit d’initié de CrowdStrike ont pris le devant de la scène lorsque le directeur de la sécurité de la société, Shawn Henry, a vendu 4 000 actions le 15 juillet 2024. La vente, d’un montant total d’environ 1,485 million de dollars, intervient quelques jours seulement avant une panne informatique mondiale qui a affecté les opérations et le cours de l’action de CrowdStrike. La vente a été exécutée dans le cadre d’un plan de négociation 10b5-1 préétabli, un mécanisme conçu pour empêcher les opérations de délit d’initié en permettant aux initiés de l’entreprise d’établir des calendriers de vente d’actions prédéterminés.

Le délit d’initié de CrowdStrike jette une ombre sur la situation

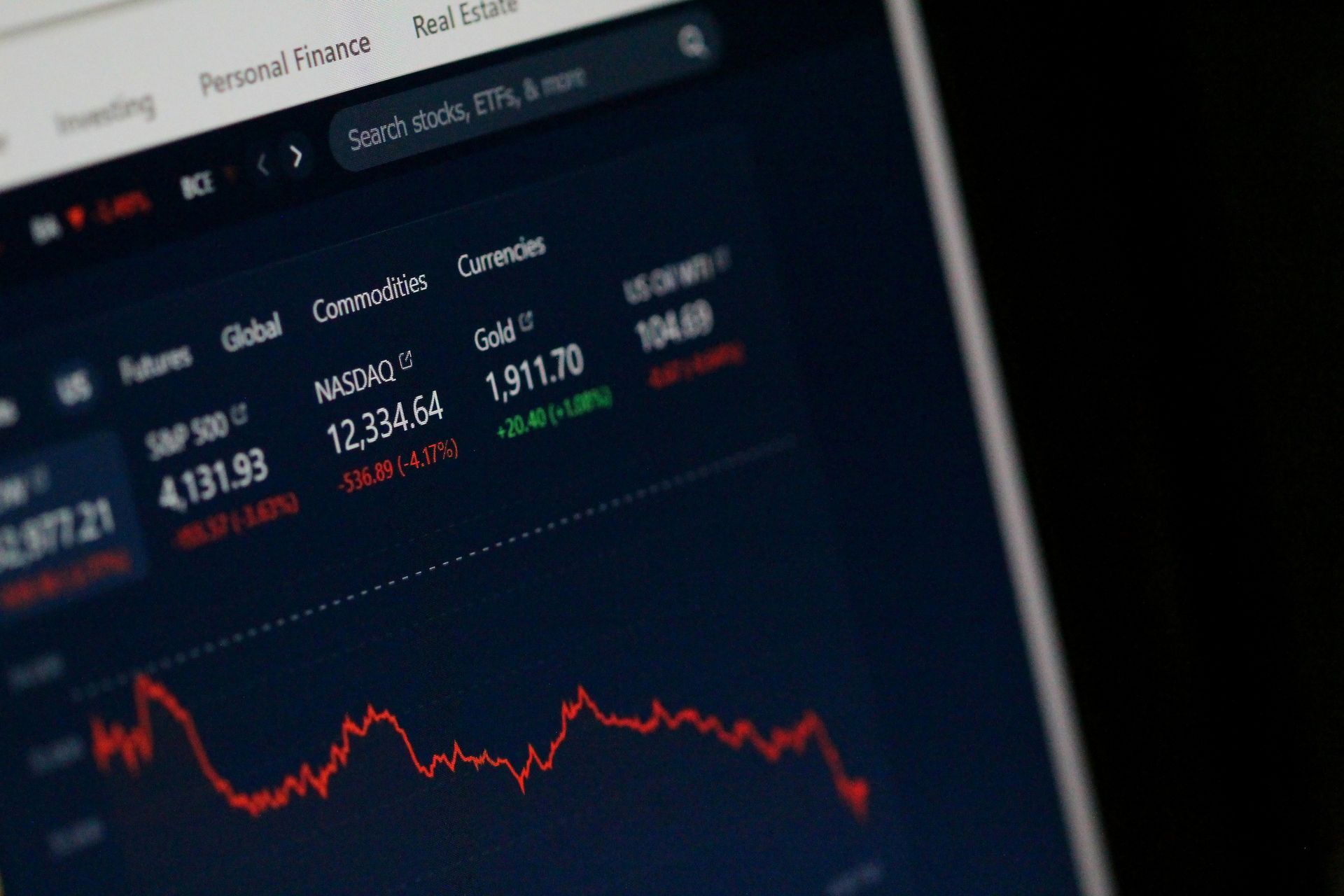

La proximité de cet incident de délit d’initié de CrowdStrike avec les problèmes informatiques qui ont suivi a suscité une attention considérable. Le 19 juillet 2024, CrowdStrike a connu une interruption de service généralisée résultant d’une mise à jour de sa plateforme de cybersécurité Falcon. Cette panne a fait chuter le cours de l’action de la société, qui a clôturé à 304,36 $, soit une baisse de 11 % par rapport à la valeur de la veille.

La forte baisse du cours de l’action suite au délit d’initié et à la panne informatique de CrowdStrike a interrompu les bonnes performances de l’entreprise en 2024. Avant ces événements, l’action de CrowdStrike avait enregistré des gains impressionnants de plus de 20 % tout au long de l’année.

L’affaire de délit d’initié de CrowdStrike présente un scénario complexe que les régulateurs et les actionnaires doivent examiner. Bien que l’utilisation d’un plan de négociation 10b5-1 suggère une nature prédéterminée de la vente d’actions, le moment choisi reste un point d’intérêt.

Cependant, la proximité de la vente avec la panne informatique a conduit certains à se demander si l’entreprise avait eu connaissance de problèmes potentiels avant l’annonce publique. Il est important de noter qu’aucune preuve n’a été présentée pour suggérer un quelconque acte répréhensible, et le recours au plan 10b5-1 offre un niveau de protection contre de telles allégations.

Que s’est-il passé ou que va-t-il se passer d’autre ?

Laissez-nous vous donner un résumé et de brèves informations sur ce qui pourrait arriver dans le futur.

- La récente panne informatique, causée par une erreur dans une mise à jour des hôtes Windows, a eu un impact sur des secteurs tels que le voyage, la banque, la vente au détail et la santé. Grève de foulemet en garde contre les escrocs et les pirates informatiques qui exploitent la situation. Agence de cybersécurité et de sécurité des infrastructures (CISA) a commenté l’activité malveillante en cours, y compris les tentatives de phishing. L’agence travaille en étroite collaboration avec Grève de foule et d’autres partenaires du secteur privé et du gouvernement pour surveiller toute activité malveillante émergente. Les utilisateurs doivent être particulièrement vigilants lorsqu’ils traitent des courriels et des messages, en particulier s’ils encouragent le téléchargement ou le clic sur des liens.

- Microsoft a publié un outil de récupération pour aider les administrateurs informatiques à réparer les machines Windows affectées par l’erreur Blue Screen of Death de CrowdStrike. L’outil crée une clé USB bootable, permettant aux administrateurs informatiques de récupérer rapidement les machines affectées sans démarrer manuellement en mode sans échec ou supprimer le fichier de mise à jour problématique de CrowdStrike. L’outil propose également des étapes de récupération pour les machines virtuelles Windows exécutées sur Azur et tous les appareils Windows 10 et Windows 11.

- Le logiciel Falcon Sensor de CrowdStrike a été lié à des paniques et des plantages du noyau Linux, provoquant des pannes généralisées des ordinateurs fonctionnant sous Windows. chapeau rouge a averti ses clients d’un problème affectant certains utilisateurs de Red Hat Enterprise Linux 9.4 après le démarrage sur la version de noyau 5.14.0-427.13.1.el9_4.x86_64. CrowdStrike est également soupçonné d’être à l’origine de problèmes dans Debian et Linux rocheuxLes paniques du noyau Linux et les écrans bleus de la mort de Windows sont largement comparables, et l’apparition de paniques du noyau quelques semaines seulement avant que CrowdStrike ne brise de nombreuses implémentations de Windows laisse entrevoir des problèmes plus larges chez le fournisseur de sécurité.

Les répercussions du délit d’initié de CrowdStrike et de la panne informatique qui a suivi ne se limitent pas à l’entreprise elle-même. De nombreux clients de CrowdStrike ont subi des interruptions de service en raison de la mise à jour de la plateforme Falcon. Le dysfonctionnement a affecté les interactions avec d’autres systèmes, notamment les produits Windows de Microsoft, désactivant ainsi ces systèmes et les logiciels largement utilisés dans le monde entier.

Crédits de l’image en vedette : Austin Distel / Unsplash

Source: Le délit d’initié de CrowdStrike fait rage sur le marché